njRAT Danger Edition – это один из наиболее распространенных RAT-инструментов, который используется для удаленного управления компьютерами. Данное ПО может быть использовано как средство расследования и контроля, так и в кибератаках.

Для эффективного использования njRAT Danger Edition необходимо настроить рабочее окружение. В этой статье мы рассмотрим основные шаги по настройке и установке данного инструмента для достижения оптимальной производительности.

Следуйте нашим инструкциям и настройте рабочее окружение njRAT Danger Edition с учетом всех нюансов и возможностей, которые предоставляет данное программное обеспечение.

Этапы настройки njRAT Danger Edition

Для настройки рабочего окружения njRAT Danger Edition выполните следующие этапы:

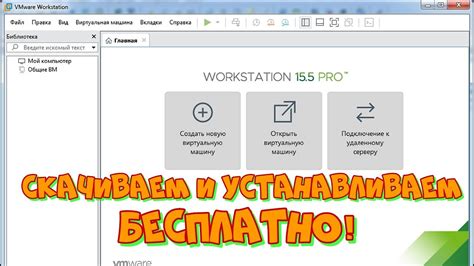

- Загрузите njRAT Danger Edition с официального источника.

- Разархивируйте скачанный архив с помощью программы-архиватора.

- Запустите исполняемый файл njRAT Danger Edition.

- Укажите необходимые настройки и параметры для конфигурации.

- Установите соединение с жертвой и начните эксплуатацию возможностей RAT.

Загрузка и установка программы

1. Скачайте njRAT Danger Edition с официального сайта или другого доверенного источника.

2. После загрузки архива распакуйте его в любую удобную для вас папку на компьютере.

3. Запустите исполняемый файл njRAT.exe для начала установки программы.

4. Следуйте инструкциям установщика, выбирая необходимые параметры и настройки программы.

5. После завершения установки запустите njRAT Danger Edition и начните настройку рабочего окружения.

Настройка конфигурации и открытие портов

Для успешного функционирования njRAT Danger Edition необходимо правильно настроить конфигурацию и открыть необходимые порты на вашем компьютере. Вам потребуется следовать нескольким шагам:

- Настройка конфигурации:

- Откройте программу njRAT Danger Edition.

- Перейдите в раздел настроек или конфигурации.

- Укажите необходимые параметры, такие как IP-адрес и порт для подключения.

- Сохраните изменения.

- Зайдите в настройки брандмауэра вашей операционной системы.

- Добавьте исключение для njRAT Danger Edition, разрешив доступ через указанный порт.

- Необходимо открыть порт, указанный в настройках программы.

- Проверьте, что порт открыт и доступен для внешних подключений.

После выполнения этих шагов вы сможете использовать njRAT Danger Edition в своем рабочем окружении.

Проверка стабильности и скрытности рабочего окружения

После настройки рабочего окружения njRAT Danger Edition необходимо провести проверку его стабильности и скрытности для обеспечения эффективной работы.

- Убедитесь, что все необходимые компоненты и зависимости установлены и функционируют корректно.

- Проверьте состояние сетевых соединений и удостоверьтесь, что подключение к удаленным устройствам работает без сбоев.

- Проведите тестирование работоспособности всех функций njRAT Danger Edition, чтобы исключить возможные ошибки или неполадки.

- Обеспечьте скрытность своего рабочего окружения, чтобы избежать обнаружения и блокировки антивирусами или системными защитными механизмами.

Вопрос-ответ

Что такое njRAT Danger Edition?

njRAT Danger Edition - это крайне недобросовестная версия популярного радиоуправляемого вредоносного ПО njRAT. Это мощный инструмент для удаленного управления компьютером жертвы, который может проникнуть в систему через уязвимости и затем выполнять различные вредоносные действия.

Как настроить рабочее окружение njRAT Danger Edition?

Для настройки рабочего окружения njRAT Danger Edition сначала необходимо скачать и установить саму программу на ваш компьютер. Затем следует убедиться, что у вас есть доступ к административным правам на целевой системе и настроить пользовательские параметры жертвы в программе. Необходимо также настроить соединение с жертвой через IP-адрес и порт.

Какие действия можно осуществлять с помощью njRAT Danger Edition?

С помощью njRAT Danger Edition вы можете выполнять различные вредоносные действия на компьютере жертвы. Например, вы сможете удаленно управлять устройством, включать или выключать камеру и микрофон, получать доступ к файлам и информации на компьютере, выполнять скачивание и загрузку файлов, отправлять сообщения и другие действия, способствующие контролю над зараженной системой.